Microsoft 研究人員近日發現Paragon Partition Manager 的 BioNTdrv.sys驅動程式漏洞,其中一個被勒索軟體集團用於「自帶漏洞驅動程式」(BYOVD) 攻擊,攻擊者會將內核驅動程式拖放到目標系統上以提升Windows 系統許可權。目前國內企業疑似已有受害案例發生。

CERT/CC 針對此漏洞分析解釋,對設備具有本地訪問許可權的攻擊者可以利用這些漏洞來提升許可權或在受害者的機器上造成拒絕服務(DoS)情況…此外,需要注意的是,由於攻擊涉及 Microsoft 簽名的驅動程式,因此即使未安裝 Paragon Partition Manager,攻擊者也可以運用「自帶漏洞驅動程式」 (BYOVD) 技術來利用該漏洞。且由於 BioNTdrv.sys 是內核級驅動程式,威脅行為者可以利用此漏洞以與驅動程式相同的許可權來執行命令,從而繞過安全防護軟體。Microsoft研究人員觀察到,攻擊者在 BYOVD 勒索軟體攻擊中利用這一弱點,特別是使用 CVE-2025-0289 將許可權提升到 SYSTEM 級別,然後進一步執行惡意攻擊程式。

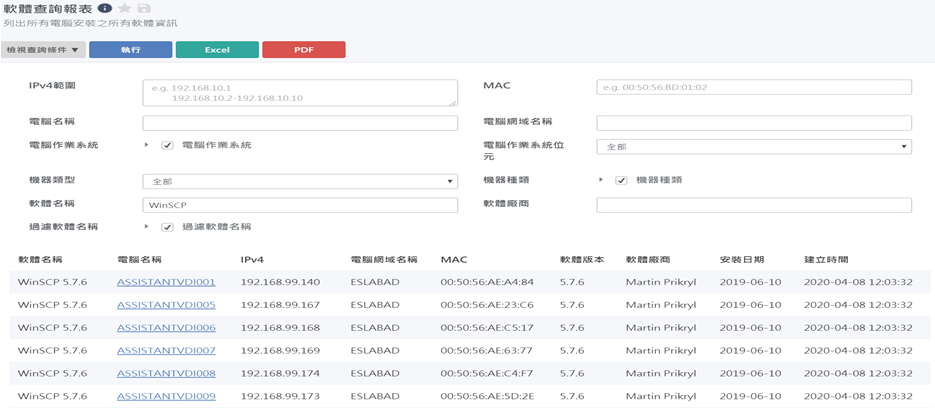

針對此一漏洞,e-SOFT SIP 的客戶可透過系統的”軟體查詢報表”功能,查詢是否有安裝” Paragon Hard Disk Manager”,如果有發現,請立即下載安裝最新版本 (Paragon Software Group - Technical Support)。

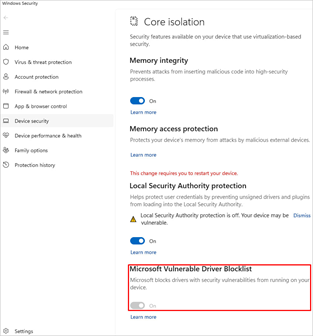

同時,Microsoft 已更新其「易受攻擊的驅動程式阻止清單」以阻止該漏洞驅動程式在 Windows 中被載入,因此使用者和機構應驗證其系統保護是否處於最新狀態(您可以到設置→隱私和安全→Windows安全→設備安全→核心隔離→Microsoft易受攻擊的驅動程式阻止清單 並確保啟用該設置以檢查阻止清單)。

曜祥網技版權所有 © 2025 e-SOFT All Right Reserved