台灣醫療院所遭勒索軟體攻擊事件之觀察

台灣首次醫院遭勒索軟體大規模攻擊

2025年2月9日,台灣某大型醫院遭受名為CrazyHunter的勒索軟體攻擊,導致台北和淡水兩院區急診室的系統異常,影響超過500台電腦,醫師無法開啟病歷資料,醫療作業一度受阻。 此事件是台灣醫學中心首次遭遇如此大規模的駭客攻擊,駭客甚至揚言將持續對醫院發動攻擊。

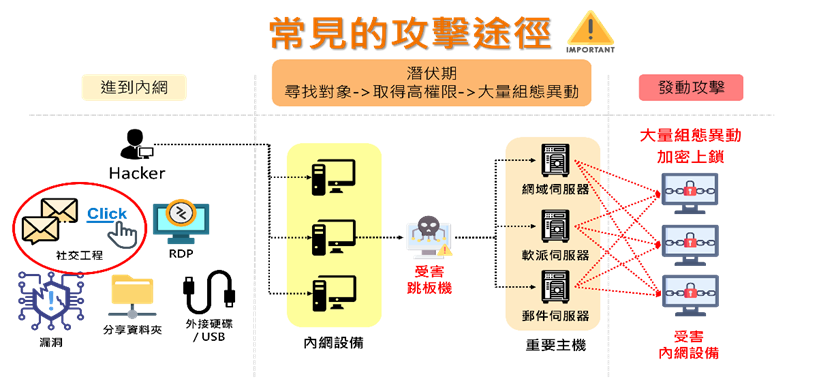

初步調查顯示,攻擊者透過Active Directory(AD)系統的弱密碼取得帳號權限,進而在全院範圍內發動勒索加密攻擊。事件發生後,我國衛生福利部與數位發展部資通安全署(資安署)迅速成立快速反應小組,並首次派遣資安專家進駐醫院,協助防禦可能的後續攻擊。隨著後續漏洞修補完成,目前評估風險已大幅降低。

勒索軟體攻擊層出不窮

從歷史上有記錄的第一個勒索軟體攻擊開始至今已30多個年頭,攻擊型態也由一開始透過發送受感染的磁碟的方式,演變成為今日犯罪集團透過網路傳播的方式企業化經營。對於遭受勒索軟體攻擊的民眾或企業,不管是支付贖金或是嘗試自行破解加密,都造成時間及經濟上不小的損失。更由於它們型態越來越複雜且幾乎無法追蹤,再加上可以不斷的故技重施,現今已成為新一代犯罪集團的盈利方式,造成勒索軟體威脅的常態存在。

此次醫療院所遭勒索軟體攻擊的事件,凸顯了醫療機構在資訊安全方面的脆弱性。醫院的資訊系統涉及大量敏感的病患資料和關鍵的醫療設備,一旦遭受攻擊,不僅影響醫療服務,還可能危及病患安全。為防範勒索軟體的攻擊,不只醫療機構,各企業機構都應儘速檢視是否有採取以下資安防護措施:

- 強化帳號管理:定期審查並更新帳號密碼策略,避免使用弱密碼,實施多因素驗證(MFA),降低帳號被盜用的風險。

- 更新與維護系統:確保所有作業系統和軟體均為最新版本,定期安裝安全更新,以防止已知漏洞被利用。

- 網路分段與隔離:將關鍵系統與一般辦公網路進行分離,限制不同網段之間的存取權限,防止攻擊者在內部網路橫向移動。

- 部署先進的防護工具:導入端點偵測與回應(EDR)系統,實時監測並回應可疑活動,加強對潛在威脅的偵測與處理能力。

- 定期備份資料:建立完善的資料備份機制,確保備份資料與主系統隔離存放,並定期測試備份還原功能,以在遭受攻擊後能迅速恢復系統運作。

- 員工資安教育:定期對員工進行資安培訓,提高對釣魚攻擊、社交工程等手法的警覺性,減少人為疏失導致的安全事件。

防止勒索軟體攻擊的企業解決方案

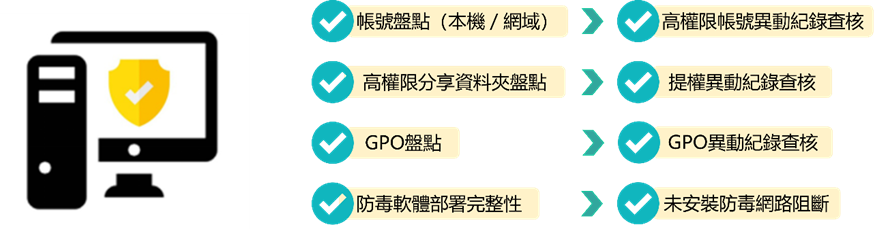

隨著駭客攻擊手法日新月異,e-SOFT曜祥網技已投入資安防護多年的經驗,深感對於企業資安管理的落實,有很大的基礎是來自於公司企業的網域系統,因此針對此類型的資安攻擊也提供企業完整的解決方案:SMART AD網域組態管理系統與數位身分管理系統。上述解決方案可針對企業內部重要的AD伺服器與本機帳號做管理,以避免駭客利用未受管理的帳號權限漏洞來進行攻擊。除此之外,也能針對用戶端的GPO套用狀態做檢查,以防止駭客利用未經檢查的接入設備所安裝的非法軟體,或合法軟體版本過舊的漏洞來侵入。

防止勒索軟體攻擊的最佳解法是預先做好準備,除了做好資料定期離線備份與安裝最新版本的防毒軟體,同時強化每個人的資安防護觀念,並建議進一步導入e-SOFT防止勒索軟體攻擊的企業解決方案,以即時掌握企業的網域組態與防護狀態,建立起企業內網的自動化資安健檢與阻斷機制,形成一個綿密的資安防護網。